입력 : 2011-02-12 10:56:04

위키리크스 소동으로 직원들의 휴대폰에 저장되어 있는 데이터의 보안 강화를 검토하고 있는 기업이 늘어날 것으로 예상된다. 뉴스에 따르면 위키리크스가 차례로 공개하고 있는 미국의 외교 전문은 모두 25만1287건. 이 중 2급 비밀이 1만5652건, 3급 비밀이 10만1748건, 일반 문서가 13만3887건이다. 1996년부터 올해 2월까지 미 국무부와 274개 외국 대사관·영사관·이익대표부가 주고받은 전문들도 여기에 포함됐다.

이 모든 정보를 흘린 혐의를 받는 사람은 이라크 주둔 미군 정보병으로 근무했던 브래들리 매닝 일병. 그는 미군이 이라크에서 TV 카메라 기자를 포함해 12명의 민간인을 군용 아파치 헬리콥터 공격으로 살상하는 동영상을 팝가수 레이디 가가의 ‘CD 음반’으로 위장해 빼돌렸다.

위키리크스 사태는 디지털화한 데이터의 보안 취약성을 부각시키는 동시에, 그 병폐에 대한 성찰도 함께 불러왔다. 그렇다면 보완 강화를 위한 방법은 무엇일까? 시스템 도입 전 우선 자사에 어떤 대책이 필요한가를 분석해야 한다. 다음의 6가지 항목을 기준으로 삼을 수 있겠다.

1. 어떤 데이터가 외부로 유출되고 있는가. 외부로 유출되었을 때 그에 따른 영향은

2. 데이터를 휴대용 저장장치를 이용해 전달해야 하는 합리적인 이유는 있는가.

3. 직원이 무심코 분실하거나 의도적으로 유출할 가능성은 없는가. 그렇다면 해당 직원은

암호화 되었건 그렇지 않던 외부로 빼돌릴 방법을 찾아낼 것이다.

4. 데이터가 전달되는 곳은 어디인가. 예를 들면 직원이 데이터를 자택의 보호되어 있지 않은 컴퓨터로 작업을 하지는 않는가.

5. 개인 노트북으로 작업을 하는 경우 HDD는 암호화 되어 있을까. 차안의 노트북은 주머니 속 USB 메모리보다 도둑맞을 가능성이 높다.

6. USB 포트는 관리·감시되고 있는가. USB 포트를 완전히 무효화하거나 저장장치에 기록할 수 파일에 제한을 걸고 USB 포트의 트래픽을 기록할 수 있는 솔루션이 판매되고 있다.

이상의 6가지 항목을 기준으로 USB 메모리 등의 암호화가 가능한 솔루션을 도입하기로 결정한다면 다음은 다양한 하드웨어와 소프트웨어 암호화 제품 중에서 적절한 것을 선택하면 된다.

하드웨어 암호화

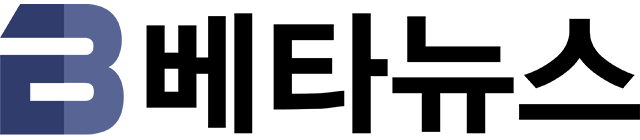

하드웨어 암호화를 위해서는 암호화 기능이 있는 장치가 필요하다. 대표적으로 Systematic Development Group의 USB 메모리 암호화 제품 ‘LOK-IT’와 Apricorn의 휴대용 장치 ‘Aegis Padlock’가 있다. 이 제품들은 제품 외부에 비밀번호 입력을 위한 키패드가 있는데 정상적인 비밀번호를 입력할 때까지 컴퓨터는 해당 장치를 인식하지 못하며 따라서 데이터 유출 위험도 사라진다.

비밀번호가 확인되면 암호화와 암호 해제가 모두 장치 내부에서 실행된다. 호스트 컴퓨터의 소프트웨어에 영향을 받지 않으므로 이러한 제품은 운영체제와 관계없이 이용할 수 있다.

|

= 하드웨어 암호 방식의 LOK-IT |

임의적으로 비밀번호를 반복 입력하더라도 문제없다. 잘못된 비밀번호를 10회 입력하면 LOK-IT는 포맷을 해 모든 데이터가 손실된다. Aegis Padlock는 여섯 번 잘못 입력하면 전원을 다시 켜야 하고, 100회 잘못 입력하면 리셋 되어 HDD 내의 모든 데이터가 사라진다.

소프트웨어 암호화

소프트웨어 암호화 제품은 호스트 컴퓨터상에 실행되는 소프트웨어를 사용해 휴대용 저장장치의 데이터 암호화와 암호 해제를 한다. USB 메모리나 휴대용 HDD도 암호화 할 수 있다.

윈도우7를 사용한다면 휴대용 HDD나 USB 메모리 암호화가 쉬워진다. 윈도우7 기본 애플리케이션 ‘BitLocker Drive Encryption’은 PC의 디스크 볼륨 암호화를 지원한다. 윈도우7은 또한 ‘BitLocker to Go’를 사용한 휴대용 디바이스 암호화도 가능하다.

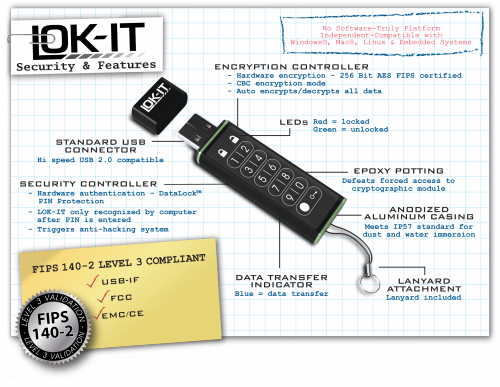

윈도우7을 사용하지 않는다면 특정 제품이나 무료 소프트웨어 암호화 제품에서 선택할 수 있다. 대표적으로 ENC Security Systems의 ‘EncryptStick’와 MagicLab Software의 ‘StorageCrypt’가 있으며 무료 소프트웨어로는 TrueCrypt Foundation의 ‘TrueCrypt’가 있다

윈도우 XP를 포함한 윈도우 운영체제에서 사용 가능하다. EncryptStick와 TrueCrypt는 Mac OS X를, TrueCrypt는 리눅스까지 지원한다. EncryptStick는 기능 제한 버전과 모든 기능을 제공하는 유료 버전이 있고, StorageCrypt는 정식 제품을 구입하기 전, 몇몇 기능을 체험할 수 있는 트라이얼 버전을 제공한다.

|

= 효과적인 비용으로 암호화가 가능한 소프트웨어 방식 |

잠재적 리스크 상정한 보안 대책 필요

솔루션 도입 전 하드웨어 및 소프트웨어 암호화와 관련된 장단점을 검토하는 것이 중요하다. 하드웨어 기반 암호화 제품 제조사들은 소프트웨어 제품이 해킹될 우려가 있기에 자신들의 제품이 안전하다고 말한다. 그러나 일반적으로, 하드웨어 제품은 가격이 비싸다. 비용적인 부담이 있음에도 하드웨어 암호화 제품이 안전할 것이라고 판단하기에 앞서 소프트웨어 암호화가 어떠한 상황에서 취약한 지를 이해할 필요가 있다.

하드웨어 방식의 암호화를 위해서는, 휴대용 저장장치에 프로세서가 필요하다. 그러한 설계는 비록 외부로 자료가 유출되더라도 데이터 액세스를 할 수 없도록 하기 위한 것이며 그 결과, 암호화 기능의 USB 메모리나 휴대용 저장장치가 일반 제품보다 가격이 높다.

하드웨어 암호화 제품과 마찬가지로 소프트웨어 암호화 제품도 임의적으로 비밀번호를 반복 입력하게 되면 데이터가 손실될 수 있다. 타임아웃을 설정하거나 일정 횟수 이상 잘못된 암호를 입력할 경우 사용이 불가한 제품도 있지만, 이 프로세스는 소프트웨어로 처리되기 때문에 해커들로부터 공격당할 가능성이 비교적 높다. 소프트웨어 제품 중 디바이스상에서 암호화와 암호해제가 가능한 제품도 있는데 이 역시 실제 작업은 컴퓨터에서 진행되므로 해커로부터 공격당할 가능성은 여전하다.

기업의 IT 관리자는 휴대용 암호화 디바이스를 어떻게 사용할지, 데이터 유출 관련 리스크를 어느 선까지 용인할 지에 대해 고민하지 않으면 안 될 시기다. 최고 레벨의 보안을 필요로 하는 정부기관의 경우, FIPS(Federal Information Processing Standard) 규격의 장치를 사용해야 할 것이다. 이 수준의 보안이 필요치 않는 기업이면, 소프트웨어 암호화로 큰 비용 들이지 않는 범위 내에서 보안책을 강구해야 한다.

베타뉴스 이상우 (oowoo73@naver.com)

Copyrights ⓒ BetaNews.net

-

목록

목록-

위로

위로